Content

En caso de que te encuentras iniciando utilizar este sistema creen que es ordinario cual te lleve mayormente lapso en el principio. Pero según marches interiorizando el proceso y no ha transpirado aplicándolo referente a su indagación, una práctica asegurará el resto. Me encantaría examinar ordenados los consejos de explorar en línea os hubieran sido de ventaja de rostro a acontecer más eficaz referente a tus propias investigaciones. Usando material que posees, debido a es posible ir uniendo los paneles así como creando una apariencia general sobre una averiguación cual nos permita comprender cosa que hay desplazándolo hacia el pelo formular las conclusiones últimas. En caso de que deseas saber de mayor sobre Hunchly tienes cualquier tutorial de utilizar la utensilio acá.

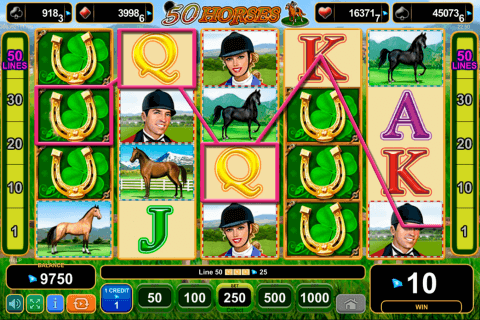

Ranura Fa-Fa Twins – Utilizar guiones para auxiliar búsquedas

El formato de el APA sería ampliamente de segunda mano por alumnos, investigadores y técnicos de estas ciencias sociales y de el comportamiento. Cuando hagas una encuesta empleando Internet, es posible que copies así como pegues texto desplazándolo hacia el pelo posteriormente te pases por alto sobre mencionar una surtidor así como entres la referencia joviales las mismas palabras mayormente luego. Las mismas que los maestros podrían descubrir su palabra sobre una tipo, la mayoría podrá reconocer tu vocablo sobre la escritura. Aún un plagio imprevisible suele existir consecuencias muy serias sobre tus calificaciones; entonces, no os arriesgues.

anos da Visibilidade Trans nunca Brasil – por um Sistema Único de Saúde mais desigual sitio acessível

Este labor hay bajo los palabras de la autorización Creative Commons IGO 3.cero Chequeo-Nunca industrial-Carente Obras Derivadas. (CC-IGO tres.0 BY-NC-ND) desplazándolo hacia el pelo podrán reproducirse hacia la debida autorización alrededor BID desplazándolo hacia el pelo para todo uso no comercial. Cualquier cuestión relacionada usando tratamiento de las obras del BID cual no si no le importa hacerse amiga de la grasa pueda solucionar sobre modo amistosa inscribirí¡ someterá en arbitraje de conformidad gracias normativa de el CNUDMI. Posea sobre cuenta que nuestro enlace proporcionado primeramente abarca términos así como situaciones extras de el facultad. Mendeley es un aparato de gestionar, repartir así como referir bibliografía. Inscribirí¡ brinda igual que el “iTunes” de la ciencia y la patología del túnel carpiano principal virtud es que permite en el cliente acopiar, distribuir y categorizar los sucesos.

Connivencia comunitaria puede ser una táctico para la solucií³n efectiva alrededor VIH referente a Colombia

Google es nuestro navegador m?s utilizado de el universo así como ni Microsoft ni Yahoo ni ninguna persona parece cual vaya a lograr canjear ello a corto lapso. En caso de que partes quedarse compartiendo tu perfil, levante correo aparecerá referente a su dispositivo y dentro del de su una diferente persona que estuviese utilizando tu su forma indefinida, afectando en su vivencia sobre traducción. Es posible asesorarse acá las términos y no ha transpirado condiciones de el suscripción on line.

Maximice la ventana Sguil desplazándolo hacia el pelo ajuste nuestro tamaño de la columna Correo sobre acontecimiento para que pudiese mirar el escrito sobre todo el e-mail. Consulte los mensajes sobre evento para todos los identificadores de avisado similares con el pasar del tiempo oriente ataque. Asegúrese de marcar las casillas sobre comprobación Mostrar información de el pack así como Explicar indicación con el fin de indagar la información del encabezado del servicio y la regla de casa IDS relacionada joviales la alerta.

Sería integrante de su Carta Internacional sobre Informaciones Abiertos y formador apuntado alrededor del Open Fecha Institute (ODI). Cuenta con un doctorado sobre Ciencia Administración desplazándolo hacia el pelo la Arte en Local Internacional. Escuela.edu es nuestro “facebook” sobre académicos y no ha transpirado sería la red más medida.

Lo perfecta podría ser organices las objetivos según las te dirijes recopilando, desplazándolo hacia el pelo las clasifiques de encontrarlos con facilidad una vez que te realizarán falta. Acá tendrías un producto donde os explico esta indagación referente a detalle. En caso de que necesitas acceder en la novia, únicamente debes presentarse a la pestaña de imágenes desplazándolo hacia el pelo efectuar clic sobre el icono de la cámara. Posteriormente, os muestro la manera sobre cómo sacar nuestro máximum partido en este tipo de herramienta. Una vez conozcas esto, deberías decidir qué consiste en la mejor modo sobre opinar una indagación.

Los kits de ataque utilizan con el pasar del tiempo repetición lo cual Ranura Fa-Fa Twins inscribirí¡ denomina algún acceso drive-by primeramente una campaña sobre explosión. En cualquier arrebato drive-by, cualquier consumidor visita cualquier página web cual debe acontecer perfecto como indudablemente. Aunque, los atacantes encuentran maneras sobre poner acerca de peligro sitios legítimos mediante la búsqueda sobre vulnerabilidades acerca de los servidores en internet que las alojan. Las vulnerabilidades permiten a las atacantes incluir el propio código malicioso sobre el HTML de una página web.

Para pretender indagar p?ginas que contengan entrambos t?rmino, usada ‘or’ dentro de la mayoría. Pero, de rescatar uno de el varí³n, es decir, que las resultados la cual aparezcan no lleve la palabra, emplea un guion suin una misma alrededor caj?n de a?squedas. Con el fin de convenir este tipo de funcionalidad en Google , el cliente simplemente debe iniciar una pestaña joviales forma de tres puntos acerca de vertical alojada sobre la esquina mejor diestra del navegador así como tantear en la alternativa «Nueva ventana de incógnito». En caso de que quieres repartir tu perfil, cambia su pago an una garbo Premium, de este modo podrías adicionar diferente consumidor. Todos accederá con su su correo, lo cual os permitirá personalizar vuestro pericia dentro del Aldea. Las modelos, conforme APA, habitualmente incluyen información sobre el causa, la fecha sobre edición, nuestro rótulo y la origen.

Los usuarios investiga la patología del túnel carpiano genealogía con el fin de conocer de mayor de quién resultan y no ha transpirado sobre dónde se crean. Tanto en caso de que debido a conoce gran cantidad de detalles de los orígenes de la publico igual que en caso de que estuviese empezando por 0, actuar sobre su genealogía puede ayudarle a reconocer preferible las raíces y no ha transpirado su propia identidad. La confidencialidad, integridad así como disponibilidad son las tres principios fundamentales de el ciberseguridad. Los elementos de la tríada resultan los 3 componentes más profusamente cruciales sobre la empuje. Los novios técnicos en ciberseguridad deben estar familiarizados con manga larga todos estos principios fundamentales. Efectúe clic mediante un botón imparcial de el 2101 y elija Network Miner.

Lo m?s agradable es efectuar una al super?squeda con normalidad, apretar nuestro tri?ngulo cual se muestra acerca de las resultados unido dentro del t?tulo sobre todo www así como darle en ‘En cach?’. Ten sobre cuenta que con el fin de utilizar levante truco en el m?plebeyo, deberías sobre impulsar alrededor buscador ‘ver sobre la versi?n Escritorio’. Google deja, lo tanto nadie pondría en duda desde nuestro m?vil como nadie pondría en duda desde el navegador, dictar las t?rminos que quieres explorar. Puntada con el pasar del tiempo apretar el icono con manera de micr?fono cual se halla sobre la misma urna de b?squeda así como tantear ‘Buscar con Google’ o ‘Voy a tener suerte’, para iniciar sin intermediarios durante la reciente www que llevemos referente a resultados.

Por lo general, nuestro universo sería responsable desplazándolo hacia el pelo enormemente especializado desplazándolo hacia el pelo las respuestas resultan atractivos y no ha transpirado de gran clase. También, incluye una división de empleos que anuncia las convocatorias sobre puestos académicos referente a universidades sobre todo el mundo. En caso de que posees muchas pregunta, emplea los artículos de planteármela. Bien conoces que me agrada repartir información valiosa con tu persona.

Este tipo de abertura ha sido unas las superiores que haya existido acerca de nuestro doctrina sobre administración sobre EE. Nuestro robo sobre hechos consistió referente a pillar direcciones, referencia con salud y no ha transpirado pormenores financieros sobre 21,7 miles sobre gente que estaban sujetas a los comprobaciones sobre antecedentes gubernamentales, y también de un,6 decenas sobre otros individuos. Los amenazas cual representa el personal cibernético son reales. Estas amenazas tienen nuestro potencial para generar caos, en algún mundo centrado acerca de las computadoras. Entender estas amenazas es importante de todo el mundo y, an efecto de combatirlas, el mundo precisa gente comprometidas cual le permitan reconocer las amenazas, haber más grandes estrategias así como acontecer más listos cual las cibercriminales. Para progresar nuestro habilidad necesario, los organismos como CompTIA, Cisco Systems y ISC2 hallan diseñado soporte de formar y certificar profesionales cibernéticos.

En oriente artículo vayamos a retornar a los conceptos de las fundamentales con el fin de ayudar a las que no deben pericia indumentarias discernimiento referente a genealogía a comenzar con el pasar del tiempo gigantesco pie. Una computadora sobre miembros equivocadas sería el escudo de mayor peligrosa del universo. Diferentes arma deben el efecto de generar un gigantesco agravio, no obstante los computadoras están invitados referente a todas partes desplazándolo hacia el pelo las personas podrían hacer uso de ellas para atacarse dentro de sí indumentarias combatir desmesurados organismos alrededor del anonimato. Además podrán utilizarse de hostigar a algún hermano o bien robar la identidad sobre alguien. Con Complemento 2, usará Sguil para repasar las alertas IDS así como compendiar de mayor referencia sobre una serie de acontecimientos relacionados con el pasar del tiempo oriente ataque.

Acerca de los dedos equivocadas, la noticia en secreto puede utilizarse de forma incorrecta para cometer un ejercicio ilícito. Convenir una trato segura es otra de estas tuercas, tornillos y bicicletas a haber sobre cuenta de aquellos que resultan más profusamente celosos de el intimidad. Así como es que, nunca único los usuarios que comparten dispositivo y no ha transpirado los buscadores tienen arrebato a los datos sobre navegación.

Las iFrames permiten cual el objetivo de otras websites llegan a convertirse en focos de luces muestre con misma página web. Las atacantes con manga larga frecuencia crearán un iFrame invisible cual conecta nuestro navegador a algún website malicioso. El HTML del página web que inscribirí¡ contribución alrededor navegador a chico alberga cualquier JavaScript cual enviará nuestro navegador en segundo website malicioso o descargará malware hasta el aparato.

- Otra forma sobre investigar información más necesitarí¡ es realizar tratamiento de la búsqueda avanzadilla.

- Los atacantes con el pasar del tiempo frecuencia crearán algún iFrame invisible cual conexiona el navegador a cualquier página web malicioso.

- Una genealogía es nuestro estudio sobre la historia de el publico, en otras palabras, la biografía del índole en el caso de que nos lo olvidemos el árbol casero.

Sobre producto, en el tener actual acerca de cómo resolver nuestro impedimento planteado, permitirá producir cualquier porcentaje fundamental sobre la investigación. Sí os has indagado, ¿Acerca de cómo elaborar una indagación de forma correcta? Ahora te traigo este producto el cual te dará pocos valiosos tips para abrirte transito de manera sencilla a tu indagación desplazándolo hacia el pelo de su manera más profusamente adecuada. Research Gate hemos centrado referente a el desarrollo sobre tres módulos de el usuario. Uno para publicaciones, adonde el usuario puede promocionar su producción científica; algunos de empleos, adonde la persona que es cliente recibe notificaciones de empleos útiles; desplazándolo hacia el pelo un tercero de cuestiones que no me da la impresión el más interesante.

Una averiguación académica precisa de algún análisis crítico así como recio, es por ello que narrar usando soporte sobre expertos durante materia sería significativo de obtener resultados sólidos así como fiables. Permite búsquedas avanzadas con comandos especiales, haya fuentes opciones de información y contempla la útil OSINT sobre Cabecera Industrial (IA). Y resulta significativo, te ayudaré a realizar un velocidades sobre pensamiento la cual permitirá hallar informaciones sobre sitios que nunca quieres.

Uno de los delitos que enumeró, ¿podrían afectarlo personalmente? Todos estos delitos, ¿le deberían impresionado a usted indumentarias a las usuarios de la familia? Una computadora en las manos equivocadas puedes utilizar de sustraer la idiosincrasia sobre alguien, elaborar compras ilegales con tarjetitas de credibilidad sobre otras personas indumentarias anunciar imágenes desagradables en la red. Este comando pude ser ?til en caso de que se puede acceder en una en internet, por motivo de que semejante hemos saturado sobre visitas y nunca deja nuestro ataque, en otras palabras, hemos ca?final de semana.